Vijf biljoen is moeilijk om echt te begrijpen. Maar het is wel belangrijk om de volgende reden.

Volgens het rapport 'Cost of a Data Breach' van het Ponemon Institute is persoonlijk identificeerbare informatie (PII) van klanten de meest gewilde informatie. Ponemon ontdekte dat er in de periode van twee jaar tussen 2018 en 2019 bijna 33,4 miljard PII-records van klanten waren gelekt vanwege fouten in de cloudconfiguratie. Met een gemiddelde kostenpost van 150 dollar per gelekt PII-record bedroegen de geschatte kosten van deze datalekken wereldwijd ongeveer 5 biljoen dollar.

In dit artikel bespreken we het belang van een goede cloud configuration en cloud management, zodat je bedrijf geen geld verliest door een verkeerde cloudconfiguratie.

Wat is cloud configuration?

Cloudconfiguratie is de manier waarop je de hardware, software en andere elementen van een cloudomgeving instelt. Met meer dan vier miljard internetgebruikers wereldwijd moet je ervoor zorgen dat je systeem gemakkelijk te gebruiken is voor klanten. Tegelijkertijd moet het veilig genoeg zijn om te voorkomen dat onbevoegde gebruikers toegang krijgen tot plekken waar ze niet horen.

Je kunt kiezen uit verschillende cloudtypen, zoals:

- Privécloud : alle cloudresources worden uitsluitend door één bedrijf of organisatie gebruikt. Deze resources zijn doorgaans ondergebracht in een datacenter in eigen beheer.

- Openbare cloud: resources zoals servers en opslag zijn eigendom van en worden beheerd door een externe cloudserviceprovider.

- Hybride cloud: dit type cloud combineert resources uit een privécloud met resources uit een openbare cloud.

Belang van cloud management

Het kan een complexe uitdaging zijn om je cloud omgeving te configureren, zeker als de privé- en openbare resources in een hybride cloud met elkaar moeten communiceren. Vanwege deze complexiteit is het essentieel dat je je cloud configuration voortdurend monitort om ervoor te zorgen dat de cloud altijd werkt en toegankelijk is.

Gelukkig zijn er managementtools voor cloud configuration waarmee je een groot deel van de tests, provisioning, implementatie, installatie en configuratie van je infrastructuur en softwarepakketten kunt automatiseren om je cloud gezond te houden en soepel te laten werken.

Een goed geconfigureerde cloudomgeving biedt de volgende voordelen:

- Gegevensbeveiliging: indien correct ingesteld zorgen de geavanceerde beveiligingsfuncties van de cloud ervoor dat gegevens veilig worden opgeslagen en verwerkt. Een goede beveiliging garandeert ook dat bevoegde gebruikers gemakkelijk toegang kunnen krijgen tot de gegevens die ze nodig hebben, terwijl potentiële indringers uit het systeem worden geweerd.

- Schaalbaarheid: geen twee bedrijven zijn hetzelfde en ze hebben dan ook allemaal verschillende behoeften op het gebied van IT. Er zijn cloudgebaseerde oplossingen die gemakkelijk kunnen worden op- of afgeschaald om fluctuaties in de vraag op te vangen.

- Automatisering: cloudoplossingen kunnen ingesteld worden om software en systemen automatisch bij te werken. Dit bespaart tijd en geld en geeft IT-professionals meer tijd om aan andere urgente zaken te werken. Cloudconfiguratie biedt ook geautomatiseerde provisioning om de toegang tot cloudapplicaties, -systemen en -gegevens te beheren.

- Flexibiliteit: de cloud maakt bedrijven flexibeler. Als je meer bandbreedte nodig hebt, kan dit direct worden geregeld. Je IT-team hoeft zich niet bezig te houden met complexe, dure en tijdrovende handmatige updates van de infrastructuur.

- Controle: een goed geconfigureerde cloud omgeving geeft je controle over gevoelige gegevens, zodat je gemakkelijk verschillende toegangsniveaus voor gegevens en specifieke documenten kunt toewijzen.

Wat zijn de gevaren van een verkeerd geconfigureerd netwerk?

Hoe slim en efficiënt computers en netwerksystemen ook zijn, ze kunnen zichzelf nog niet beheren. De standaardinstellingen van hardware en software zullen niet aan alle behoeften voldoen. Menselijke interactie is nodig om aangepaste instellingen en controles te implementeren.

En deze menselijke interactie is de bron van veel problemen. Uit een recent gezamenlijk onderzoek van Stanford University en cyberbeveiligingsbedrijf Tessian blijkt zelfs dat 88% van de datalekken wordt veroorzaakt door menselijke fouten.

Mensen maken fouten omdat we nu eenmaal niet perfect zijn. Vermoeidheid en stress kunnen leiden tot simpele vergissingen tijdens het configuratieproces. Zo'n simpele vergissing kan een ernstige misconfiguratie van het netwerk tot gevolg hebben, waardoor de cloud kwetsbaar wordt voor aanvallen van cybercriminelen en hackers.

- Phishing: frauduleuze e-mails en andere berichten die afkomstig lijken te zijn van een betrouwbare bron. Gevoelige gegevens zoals bankgegevens, persoonlijke identiteitsgegevens en wachtwoorden kunnen worden gestolen wanneer het slachtoffer deze berichten opent.

- Denial of service: een aanval waarbij het netwerk overspoeld wordt met verkeer om resources en bandbreedte te verbruiken. Hierdoor reageert het systeem niet meer op legitieme verzoeken van bevoegde gebruikers.

- Malware: schadelijke software zoals trojans, wormen en virussen. Het doel van malware is om het systeem te beschadigen door schadelijke software te verspreiden.

- Ransomware: malware waarmee gegevens gegijzeld worden totdat er losgeld wordt betaald.

Kortom: een verkeerd geconfigureerde cloud kan gaten in de beveiliging van je netwerk slaan, die misbruikt kunnen worden door aanvallers. Deze aanvallen leiden tot inkomstenderving, downtime, gegevensverlies en het verlies van vertrouwen van klanten in je merk.

Cloud beveiligen: hoe voorkom je een verkeerde beveiligingsconfiguratie?

Elke dag worden bedrijven over de hele wereld getroffen door cyberaanvallen. Zoals een dier dat een zwak punt in een kooi probeert te vinden, zo proberen hackers voortdurende zwakke plekken in je netwerk te vinden. Maak het ze niet gemakkelijker door je netwerk open te laten staan.

Het is misschien onmogelijk om menselijke fouten volledig uit te sluiten, maar hier zijn een paar suggesties die kunnen helpen om het aantal fouten aanzienlijk te verminderen.

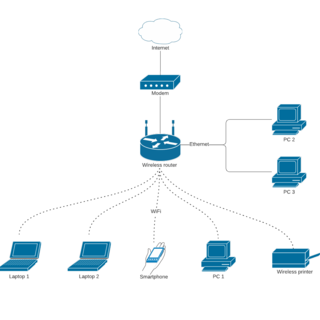

Visualiseer je cloud

Het is essentieel om je cloudnetwerk te visualiseren om te begrijpen hoe alle onderdelen met elkaar communiceren en samenwerken. Lucidscale helpt je volledige cloudinfrastructuur in kaart te brengen. Hierdoor weet je welk gedrag en welke gegevensstromen je kunt verwachten, waardoor je meer inzicht krijgt in potentiële problemen.

Met een kaart van je cloud kun je ook potentiële risico's herkennen en aanpakken, zoals onnodig geopende beheerpoorten, uitgaande verbindingen met verschillende internetservices en onbeveiligde, verouderde applicaties die met de cloud communiceren.

Beleid en training

Doordat zoveel misconfiguraties het resultaat zijn van menselijke fouten, kun je aan de menselijke zijde veel fouten voorkomen. Door beleidsregels en procedures in te voeren en ervoor te zorgen dat werknemers getraind worden om risico's te herkennen, kun je grotendeels voorkomen dat indringers toegang krijgen tot het systeem. Hier zijn enkele eenvoudige dingen die je kunt doen:

- Zorg voor een goede wachtwoordhygiëne: stel beleidsregels in om te zorgen dat wachtwoorden regelmatig veranderd moeten worden. Zorg ook dat werknemers wachtwoorden niet opnieuw kunnen gebruiken of hetzelfde wachtwoord voor meerdere accounts kunnen gebruiken. Hoe langer het wachtwoord en hoe meer hoofdletters, cijfers en speciale tekens het bevat, hoe beter.

- Bied trainingen aan: de meeste werknemers zijn geen experts op het gebied van netwerkbeveiliging en denken tijdens het werk zelden na over beveiligingskwesties. Je kunt trainingen aanbieden om werknemers te leren phishing te herkennen en na te denken voordat ze e-mails openen. Trainingen kunnen werknemers ook helpen met het bedenken van sterke wachtwoorden.

- Blokkeer websites en sociale media: werknemers hoeven op het werk niet op Facebook en Twitter te zitten (tenzij dat hun werk is). Overweeg om apps en websites te blokkeren van sociale media die werknemers niet nodig hebben.

- Implementeer controles, tests en validaties: zoiets eenvoudigs als een checklist kan configuratiefouten helpen voorkomen. Met een checklist kun je je concentreren op de details, zodat je niets over het hoofd ziet. Door te testen en te valideren komen problemen aan het licht voordat ze worden uitgerold in het systeem.

Automatisering

Veel processen en procedures kunnen automatisch worden uitgevoerd met een goede cloud management tool. Configuratiebeheertools kunnen configuratie-audits uitvoeren om onbevoegde manipulatie of wijzigingen op te sporen.

Automatisering helpt ook om problemen door menselijke fouten te voorkomen, bijvoorbeeld door verdachte e-mails te blokkeren en frequente wachtwoordwijzigingen af te dwingen. Het automatiseren van netwerkcontroles, tests en updates zorgt ervoor dat je deze sneller kunt implementeren en op- en afschalen.

Zelfs met automatisering is menselijk toezicht en ingrijpen soms nodig om te zorgen dat alles blijft werken, het netwerk veilig is en gebruikers toegang hebben tot de gegevens die ze nodig hebben. Met andere woorden: jij hebt de computer nodig en de computer heeft jou nodig. Samen moeten jullie systemen beschermen tegen aanvallers, die elke dag geavanceerdere technieken gebruiken.